El token de sesión proporciona credenciales temporales con caducidad automática.

Casos de uso

- Desarrollo y pruebas locales

- Pipeline de CI/CD que requiere rotación de credenciales

- Entornos con requisitos de cumplimiento para el acceso limitado en el tiempo (normalmente de 1 a 12 horas).

Requisitos previos

Antes de generar tokens de sesión, asegúrese de tener:

- AWS CLI instalado y configurado

- Un rol de IAM existente que puedes asumir

- Tu ID de cuenta de New Relic

Generar credenciales temporales

- Abre tu terminal y ejecuta este comando (reemplaza con el ARN de tu rol):

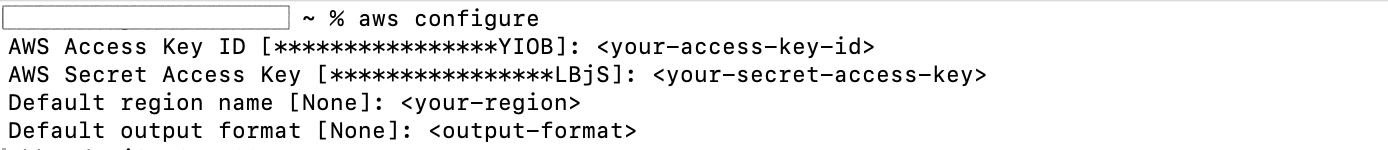

aws sts assume-role \ --role-arn "arn:aws:iam::YOUR_ACCOUNT:role/YOUR_ROLE" \ --role-session-name "WorkflowAutomationSession"Si es la primera vez que emplea la CLI de AWS, es posible que deba configurarla con aws configure e ingresar sus credenciales de acceso:

- AWS devuelve tres valores; necesitas los tres:

{ "Credentials": { "AccessKeyId": "ASIAIOSFODNN7EXAMPLE", "SecretAccessKey": "wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY", "SessionToken": "FQoGZXIvYXdzEBk...", "Expiration": "2025-01-25T12:00:00Z" }}- Guarde las tres credenciales en el administrador de secretos:

AccessKeyIdalmacenar comoawsAccessKeyIdSecretAccessKeyalmacenar comoawsSecretAccessKeySessionTokenalmacenar comoawsSessionToken

Advertencia

El token de sesión caduca (normalmente luego de 1 hora). Establece un recordatorio para actualizarlos antes de la timestamp Expiration, o tu flujo de trabajo fallará con errores de autenticación.

Temas relacionados

Descripción general de las credenciales de AWS

Compare los métodos de autenticación y elija el adecuado

Ejemplos de políticas de AWS

Políticas de IAM completas para EC2, SQS, DynamoDB y más

acciones de AWS

Explore EC2, Lambda, S3, SQS y otras acciones de AWS

Mejores prácticas de flujo de trabajo

Mejores prácticas de seguridad para credenciales y secretos