Session Jeton fournit des identifiants temporaires avec expiration automatique.

Cas d'utilisation

- Développement et tests locaux

- pipeline CI/CD nécessitant une rotation des identifiants

- Environnements soumis à des exigences de conformité en matière d'accès limité dans le temps (généralement de 1 à 12 heures)

Prérequis

Avant de générer des jetons de session, assurez-vous d'avoir :

- AWS CLI installé et configuré

- Un rôle IAM existant que vous pouvez assumer

- Votre ID de compte New Relic

Générer des identifiants temporaires

- Ouvrez votre terminal et exécutez cette commande (remplacez par l'ARN de votre rôle) :

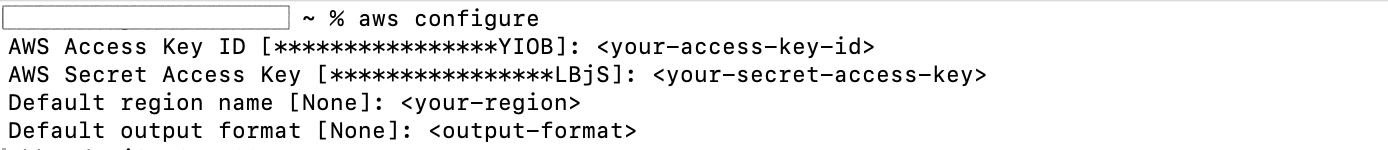

aws sts assume-role \ --role-arn "arn:aws:iam::YOUR_ACCOUNT:role/YOUR_ROLE" \ --role-session-name "WorkflowAutomationSession"Si vous utilisez AWS CLI pour la première fois, vous devrez peut-être la configurer avec aws configure et saisir vos informations d'identification :

- AWS renvoie trois valeurs ; vous avez besoin des trois :

{ "Credentials": { "AccessKeyId": "ASIAIOSFODNN7EXAMPLE", "SecretAccessKey": "wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY", "SessionToken": "FQoGZXIvYXdzEBk...", "Expiration": "2025-01-25T12:00:00Z" }}- Stockez les trois identifiants dans le gestionnaire de secrets:

AccessKeyIdstocker commeawsAccessKeyIdSecretAccessKeystocker commeawsSecretAccessKeySessionTokenstocker commeawsSessionToken

Prudence

La session expire (généralement après 1 heure). Programmez un rappel pour les actualiser avant l'horodatage Expiration, sinon votre workflow échouera avec des erreurs d'authentification.

Sujets connexes

Vue d'ensemble des identifiants AWS

Comparer les méthodes d'authentification et choisir la plus adaptée

Exemples de stratégies AWS

Stratégies IAM complètes pour EC2, SQS, DynamoDB et plus encore

Actions AWS

Parcourir EC2, Lambda, S3, SQS et d'autres actions AWS

Bonnes pratiques pour les workflows

Bonnes pratiques de sécurité pour les identifiants et les secrets