セッション トークンは、自動的に期限が切れる一時的な資格情報を提供します。

使用事例

- ローカル開発とテスト

- 資格情報のローテーションが必要なCI/CDパイプライン

- 時間制限付きアクセス(通常 1 ~ 12 時間)のコンプライアンス要件がある環境

前提条件

セッション トークンを生成する前に、次の点を確認してください。

- AWS CLI がインストールおよび設定されている

- 引き受けることができる既存のIAMロール

- New RelicアカウントID

一時的な認証情報を生成する

- ターミナルを開き、次のコマンドを実行します (ロール ARN に置き換えます)。

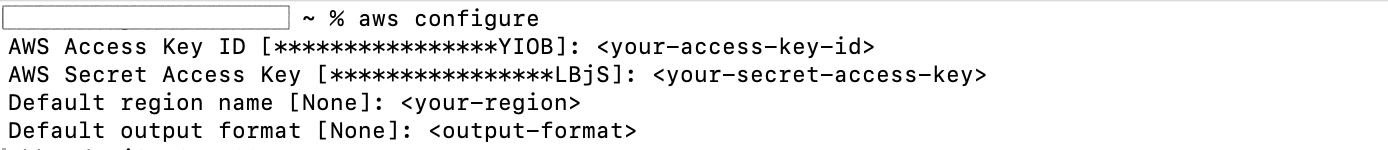

aws sts assume-role \ --role-arn "arn:aws:iam::YOUR_ACCOUNT:role/YOUR_ROLE" \ --role-session-name "WorkflowAutomationSession"AWS CLI を初めて使用する場合は、 aws configureを使用して設定し、アクセス認証情報を入力する必要がある場合があります。

- AWS は 3 つの値を返します。3 つすべてが必要です。

{ "Credentials": { "AccessKeyId": "ASIAIOSFODNN7EXAMPLE", "SecretAccessKey": "wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY", "SessionToken": "FQoGZXIvYXdzEBk...", "Expiration": "2025-01-25T12:00:00Z" }}- 3 つの資格情報すべてを シークレット マネージャーに保存します。

AccessKeyId保存先awsAccessKeyIdSecretAccessKey保存先awsSecretAccessKeySessionToken保存先awsSessionToken

注意

セッション トークンは期限切れになります (通常 1 時間後)。Expirationタイムスタンプの前に更新するようにリマインダーを設定してください。そうしないと、認証エラーが発生してワークフローが失敗します。