O token de sessão fornece credenciais temporárias com expiração automática.

Casos de uso

- Desenvolvimento e testes locais

- pipeline de CI/CD que requer rotação de credenciais

- Ambientes com requisitos de conformidade para acesso com tempo limitado (normalmente de 1 a 12 horas)

Pré-requisitos

Antes de gerar tokens de sessão, certifique-se de que você tenha:

- AWS CLI instalada e configurada

- Uma função IAM existente que você pode assumir.

- Seu ID da conta New Relic

Gerar credenciais temporárias

- Abra o terminal e execute este comando (substitua `` pelo ARN da sua função):

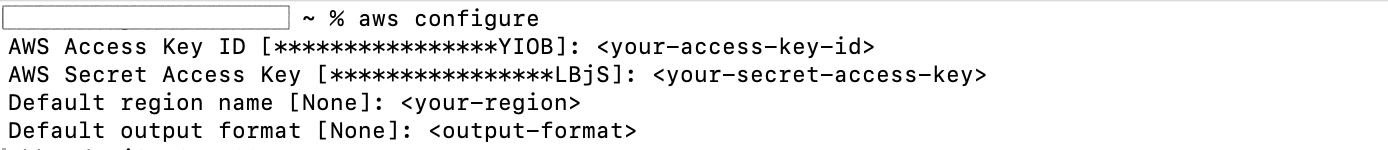

aws sts assume-role \ --role-arn "arn:aws:iam::YOUR_ACCOUNT:role/YOUR_ROLE" \ --role-session-name "WorkflowAutomationSession"Se esta for a sua primeira vez usando a AWS CLI, talvez seja necessário configurá-la com aws configure e inserir suas credenciais de acesso:

- A AWS retorna três valores — você precisa dos três:

{ "Credentials": { "AccessKeyId": "ASIAIOSFODNN7EXAMPLE", "SecretAccessKey": "wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY", "SessionToken": "FQoGZXIvYXdzEBk...", "Expiration": "2025-01-25T12:00:00Z" }}- Armazene todas as três credenciais no gerenciador de segredos:

AccessKeyIdarmazenar comoawsAccessKeyIdSecretAccessKeyarmazenar comoawsSecretAccessKeySessionTokenarmazenar comoawsSessionToken

Cuidado

O token de sessão expira (normalmente após 1 hora). Defina um lembrete para atualizá-los antes do timestamp Expiration, ou seu fluxo de trabalho falhará com erros de autenticação.

Tópicos relacionados

Visão geral das credenciais da AWS

Compare os métodos de autenticação e escolha o correto

Exemplos de políticas da AWS

Políticas completas do IAM para EC2, SQS, DynamoDB e mais

Ações da AWS

Navegue por EC2, Lambda, S3, SQS e outras ações da AWS

Melhores práticas de fluxo de trabalho

Melhores práticas de segurança para credenciais e segredos