característica Disponibilidad

Fleet Control para los clústeres de Kubernetes está disponible a nivel general (GA). El soporte para administrar agentes en hosts Linux y Windows está actualmente en vista previa pública.

Para obtener una lista completa de agentes compatibles y sus entornos, consulte nuestra documentación de compatibilidad de tipos de agentes.

La función de vista previa pública se proporciona de conformidad con nuestras políticas de prelanzamiento.

Fleet Control y su componente subyacente, Agent Control, están diseñados con seguridad multicapa. Esta página ofrece una descripción general de las funciones de seguridad clave que se aplican en todos los entornos compatibles (clústeres de Kubernetes, hosts de Linux y hosts de Windows).

Importante: Asegurar los secretos de Kubernetes en reposo

Esto se aplica únicamente a entornos de Kubernetes. Los secretos de Kubernetes solo están codificados en base64, lo cual no es una forma de cifrado. Para proteger adecuadamente la información confidencial, como las claves privadas, es fundamental garantizar que el almacén de datos etcd de su clúster de Kubernetes esté cifrado en reposo.

Conexiones seguras e integridad de la configuración

Para proteger los datos en tránsito y evitar la manipulación, Fleet Control emplea múltiples capas de seguridad para todas las comunicaciones.

Cifrado TLS: Toda la comunicación entre Agent Control y el backend de New Relic, incluido el endpoint Fleet Control, se transmite a través de canales seguros cifrados con TLS.

Firma criptográfica: Además de TLS, todas las configuraciones enviadas desde Fleet Control a Agent Control están firmadas criptográficamente por New Relic. Agent Control verifica esta firma antes de aplicar cualquier configuración, garantizando que solo se ejecuten instrucciones auténticas y sin modificaciones en sus entidades gestionadas.

Autenticación y autorización

Fleet Control utiliza distintos mecanismos de autenticación para sus diferentes componentes para garantizar un acceso seguro y adecuado.

Autenticación deAgent Control: El componente Agent Control se autentica con el backend de Fleet Control usando identidades a nivel de sistema, como un par de claves y un token o un ID de cliente y un secreto. Esto garantiza que solo las instancias autorizadas de Agent Control puedan recibir instrucciones de gestión.

Autenticación del agente: Los agentes individuales desplegados por Fleet Control (como el agente de infraestructura o el colector OTel) se autentican con los endpoints de ingesta de New Relic utilizando su clave de licencia estándar de New Relic.

Permisos de usuario: Todas las acciones de los usuarios dentro de la UI y la API de Fleet Control se rigen por el control de acceso basado en roles de New Relic. Para crear o administrar flotas, los usuarios necesitan el rol de Organization Manager o un rol personalizado con permisos equivalentes de administración de flotas.

Configuración segura y manejo de secretos

Fleet Control y Agent Control están diseñados para garantizar que los datos sensibles, como contraseñas y claves de API, nunca queden expuestos durante la entrega o ejecución de la configuración.

Seguridad de la entrega de la configuración

Cuando Fleet Control entrega configuraciones a Agent Control:

- Zero Trust Transport: Todo el tráfico de red se cifra mediante TLS 1.2+

- Secretos nunca en texto plano: Las configuraciones usan marcadores de posición o referencias en lugar de los valores reales de los secretos

- Resolución en tiempo de ejecución: Los secretos se resuelven localmente por Agent Control solo cuando es necesario, nunca se almacenan en archivos de configuración

- Sin transmisión de red: Los secretos no atraviesan la red en las cargas útiles de OpAMP; solo se transmiten referencias de marcadores de posición

Opciones de gestión de secretos

Agent Control admite múltiples métodos para gestionar datos sensibles de forma segura:

- Expansión de variables de entorno: El método principal, que utiliza marcadores de posición estilo shell que se resuelven en tiempo de ejecución a partir de variables de entorno

- Integración con HashiCorp Vault: Soporte nativo para recuperar secretos de Vault (disponibilidad general)

- Kubernetes Secrets: Integración directa con la API de Kubernetes para la recuperación de secretos

Este enfoque de múltiples capas garantiza que la información confidencial permanezca segura durante todo el ciclo de vida de la configuración, desde la entrega hasta la ejecución.

Para obtener instrucciones detalladas de configuración y ejemplos de implementación, consulta la sección de gestión de secretos en la configuración de Agent Control .

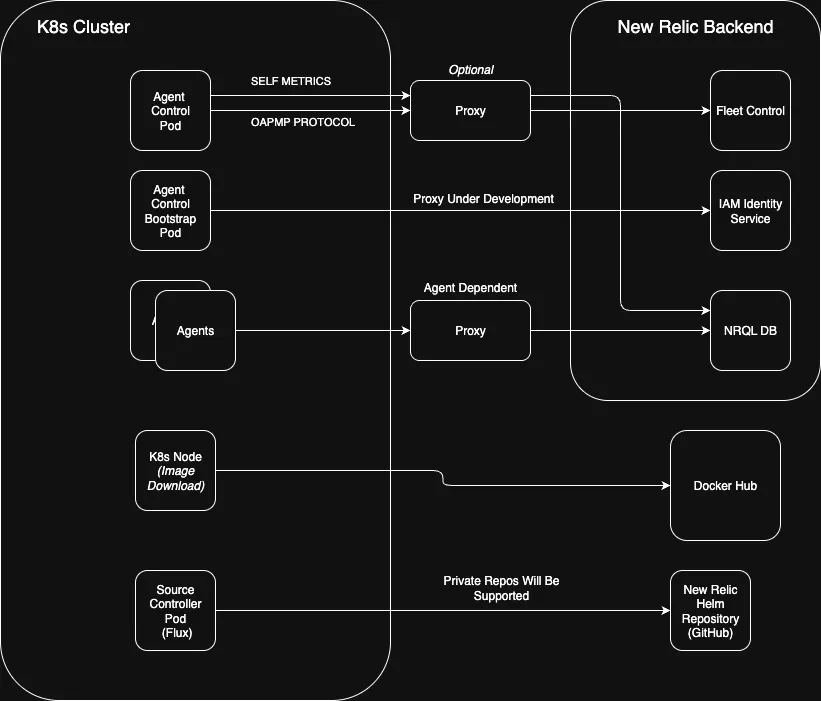

Soporte de proxy

Para entornos con salida de red restringida, Agent Control ofrece soporte completo para proxies HTTP y HTTPS a nivel del sistema. Al configurar las variables de entorno estándar HTTP_PROXY y HTTPS_PROXY en sus hosts o dentro de su clúster de Kubernetes, toda la comunicación saliente de Agent Control se enrutará de forma segura a través del proxy especificado.

Acceso al repositorio público

Para simplificar la instalación y reducir la fricción de seguridad, todos los componentes necesarios para Fleet Control están alojados en repositorios públicos.

Charts de Helm: Los charts de Helm para instalar y administrar Agent Control están alojados en un repositorio público de New Relic en GitHub.

Imágenes de contenedor: Las imágenes de contenedor para Agent Control y sus agentes administrados están alojadas en Docker Hub.