Complete estas tareas de configuración para cada sistema monitoreado.

Rol de autorización de carga

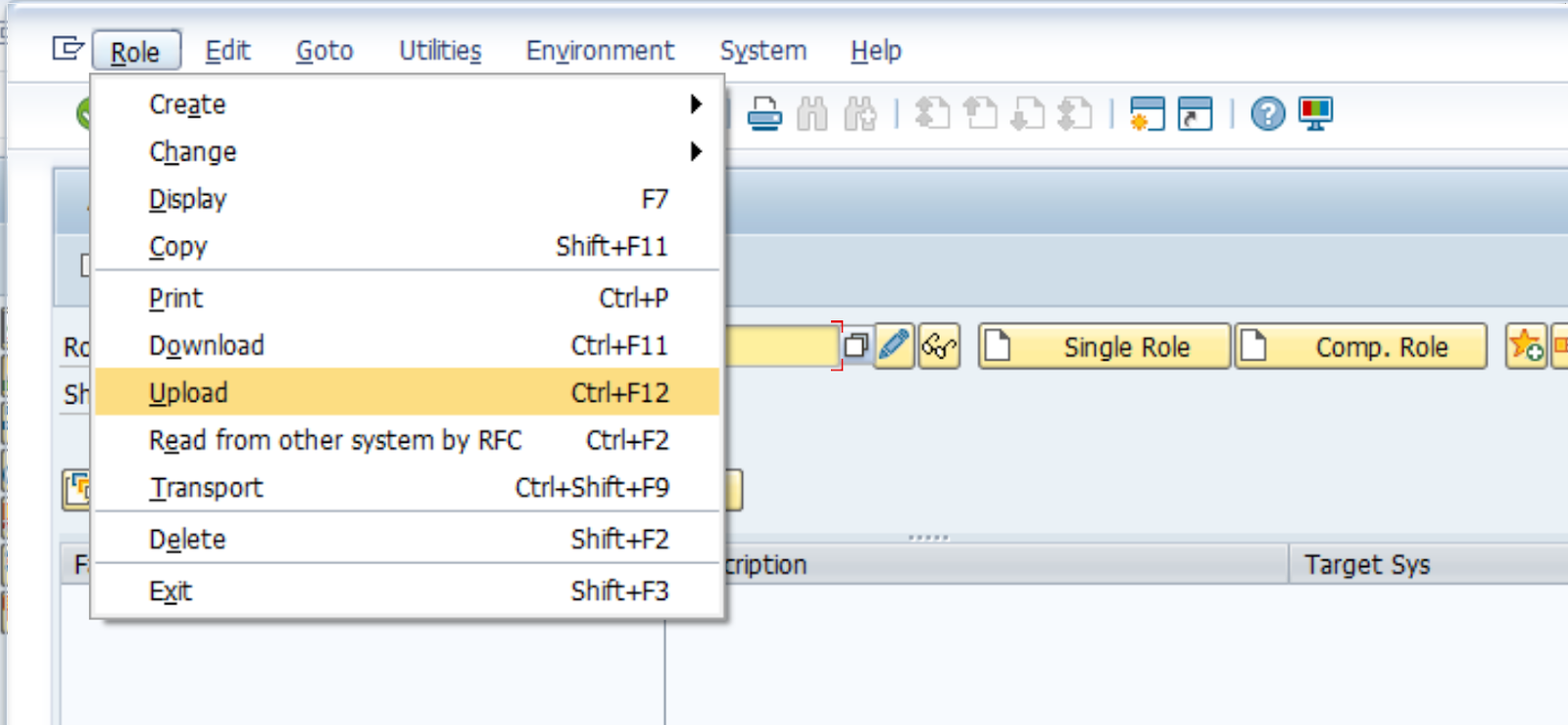

Use SAP transaction

PFCG.Vaya a Role > Upload y cargue el archivo _NEWR_DATA_PROVIDER.SAP desde el paquete de instalación.

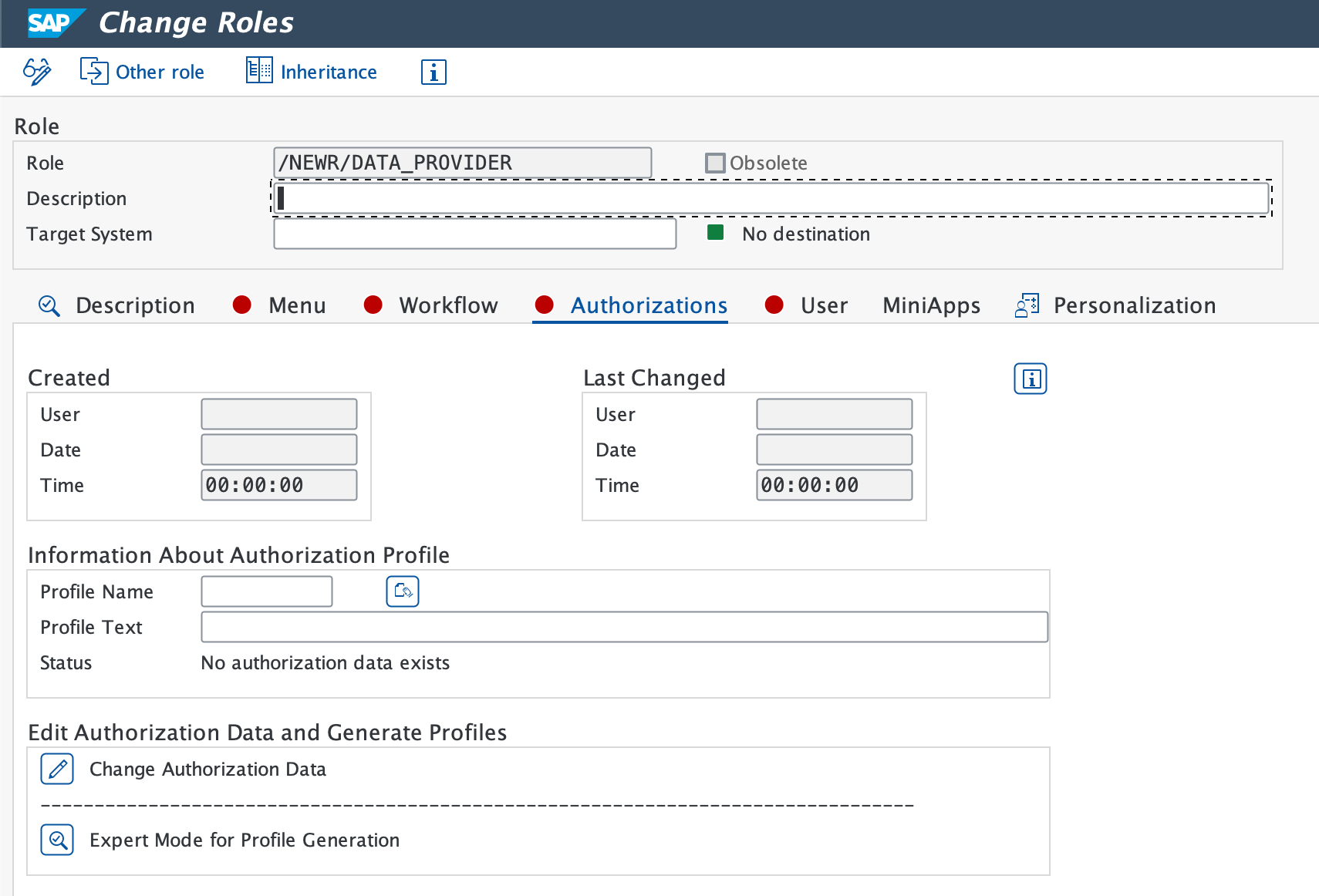

Confirme que el rol

/NEWR/DATA_PROVIDERse carga.

Seleccione el

ícono después de que se cargue el rol.

En la pestaña Authorizations, seleccione

Change Authorization Data y luego actívelo mediante el

icono.

icono.

Si se sugiere un nombre de perfil, seleccione el icono de marca de verificación verde.

Verifique que Profile(s) were updated aparezca en la barra de estado.

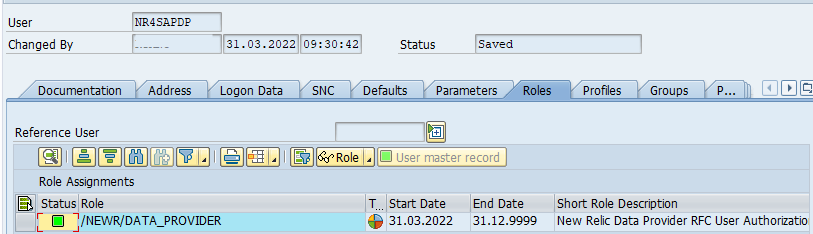

Crear New Relic RFC

Luego de activar el authorization profile, use la transacción SU01 para crear un nuevo RFC user ID (por ejemplo, NR4SAPDP). Establezca el user type en System o Communication y agregue el rol /NEWR/DATA_PROVIDER.

Crear destinos RFC para sistemas monitoreados

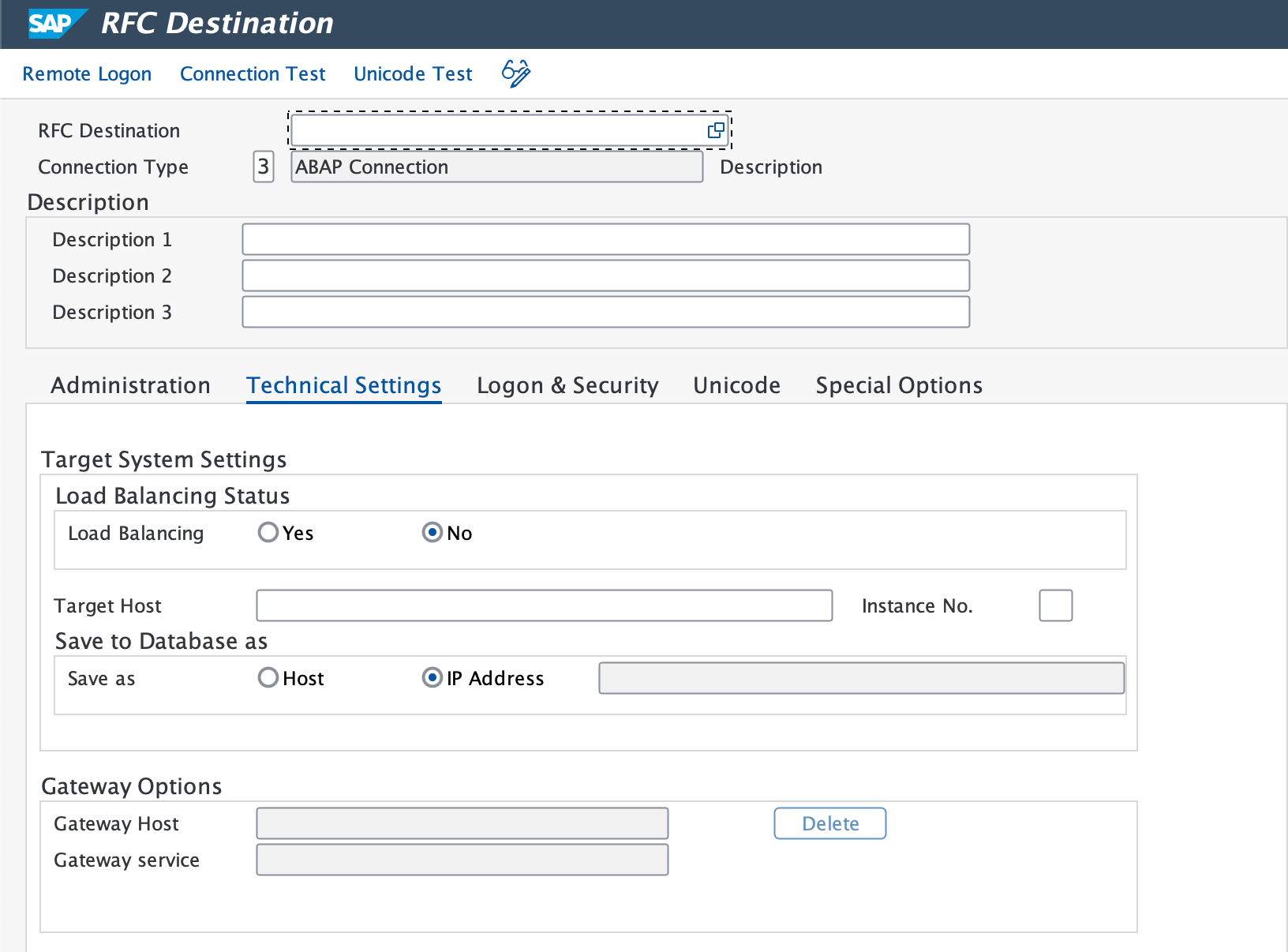

Use la transacción SM59 para crear un RFC destination para cada sistema monitoreado.

Seleccione ABAP Connections y luego seleccione el ícono Create para configurar un nuevo RFC destination.

Ingrese un nombre de RFC Destination descriptivo. Recomendamos:

NR_<SYSID>CLNT<CLNT#>Establezca Connection Type en

3 - ABAP Connection.En la pestaña Technical Settings, ingrese:

- Target Host (dominio completo o IP) y Instance No.

- Gateway Host y Service si es necesario.

En la pestaña Logon & Security, ingrese el RFC user (

NR4SAPDP) y la contraseña.Seleccione Save.

Vaya a Utility > Test > Connection Test y Authorization Test.

- Expected result: Ambas pruebas muestran un estado exitoso.

Establecer el destino HTTP en cloud New Relic

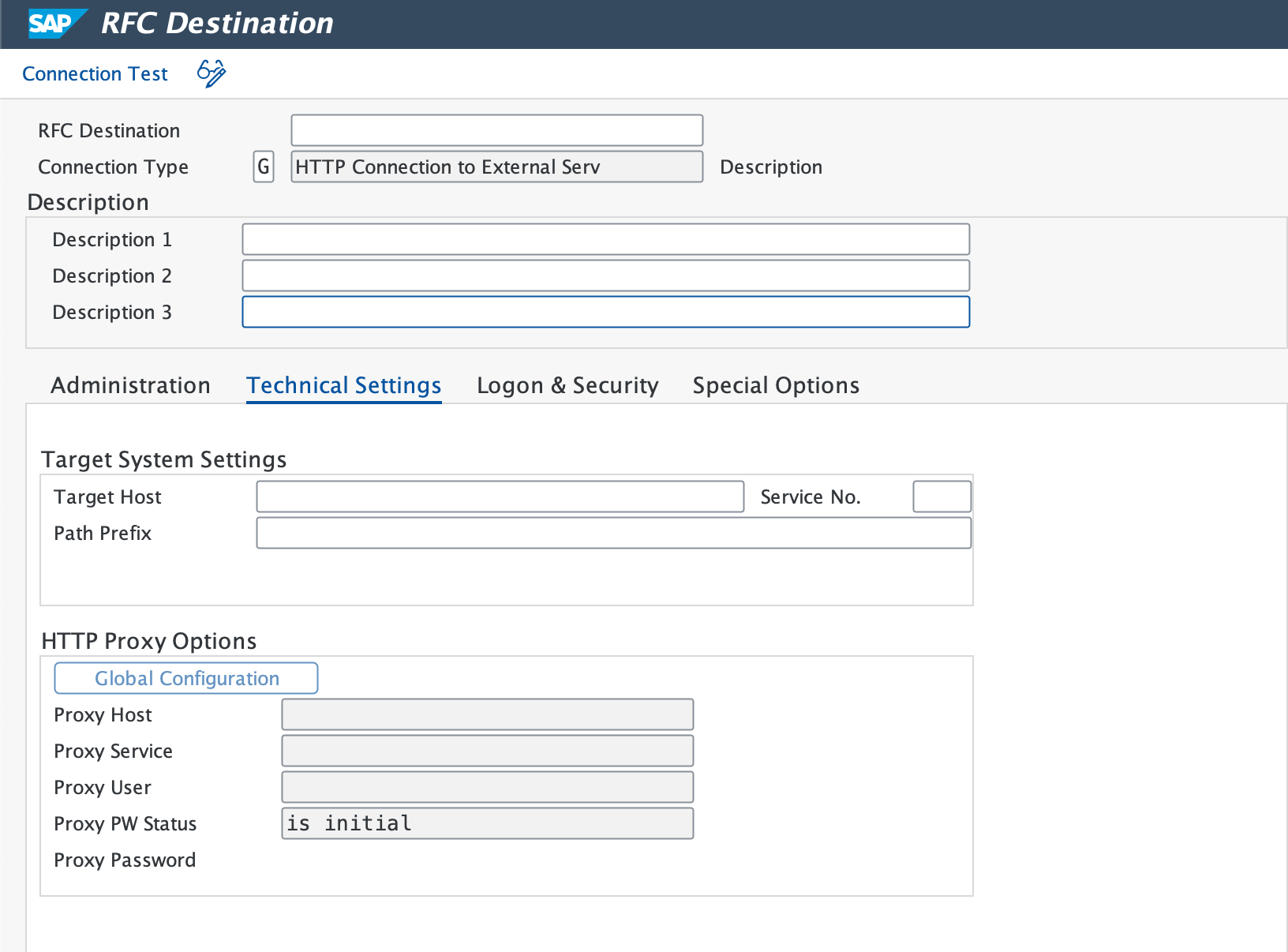

Emplee la transacción SM59 para configurar HTTPS connections al New Relic API endpoints.

Importante

Cree RFC destinations individuales para Events, Logs, Metrics y Traces por separado.

Ingrese un Destination Name (por ejemplo,

NR_API_EVENT).Establezca Connection Type en

G(Conexiones HTTP a servidor externo).Ingrese Target Host, Service No. como 443 (consulte el puerto estándar para HTTPS) y Path Prefix (consulte la lista de verificación de preparación para la instalación para obtener más detalles).

Si necesita un proxy, configúrelo en la pestaña Technical Settings.

En la pestaña Security Options, seleccione la opción Active para SSL.

Si es necesario, descargue el root certificate de New Relic y agréguelo a SAP usando la transacción

STRUST.Seleccione Connection Test para verificar la conexión.

- Expected result: una conexión exitosa le muestra un símbolo para que ingrese los datos de inicio de sesión.

- If test times out: verifique la configuración de su firewall.

Repita este procedimiento para todos los New Relic API endpoints.

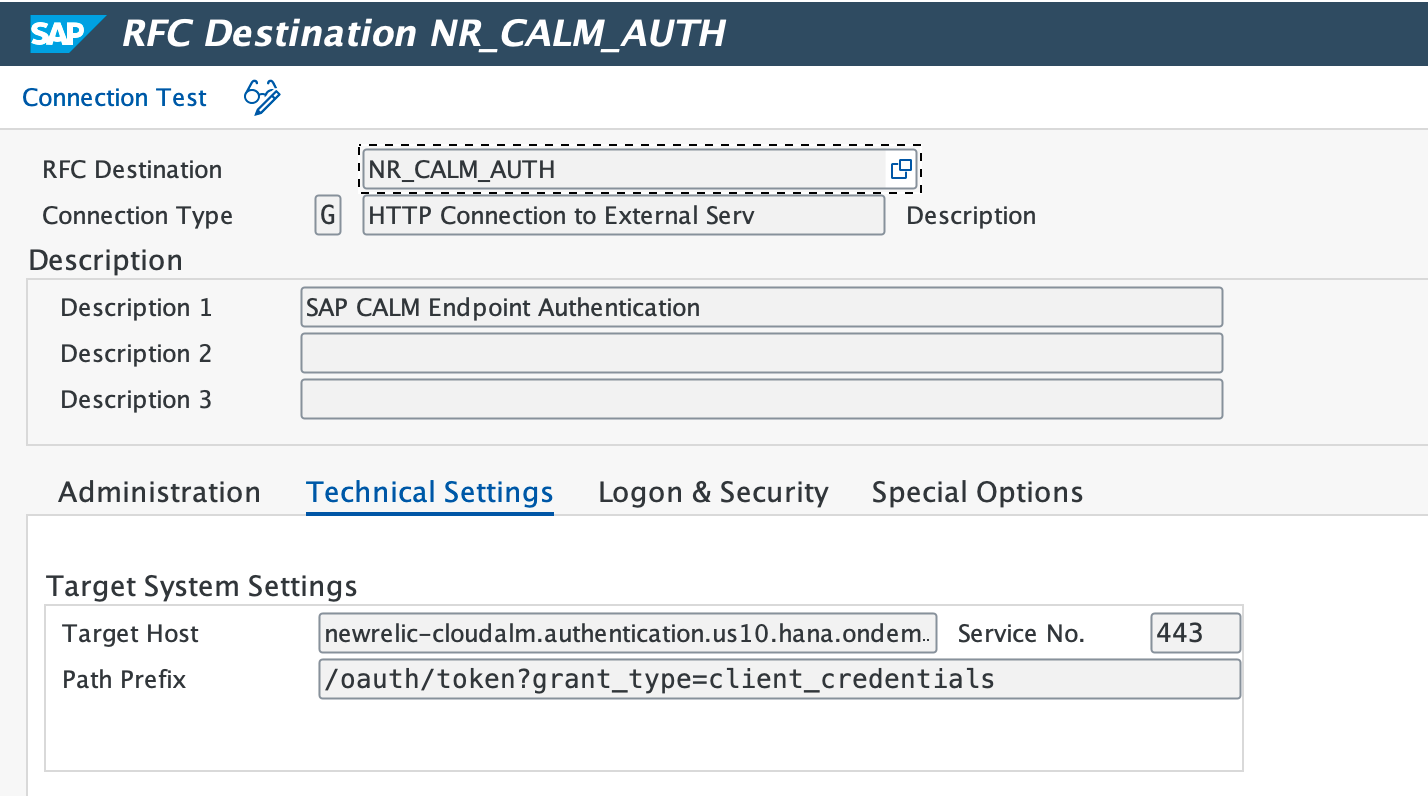

Crear autenticación BTP/CloudALM extremo

Siga las instrucciones a continuación según el servicio:

Tenga en cuenta

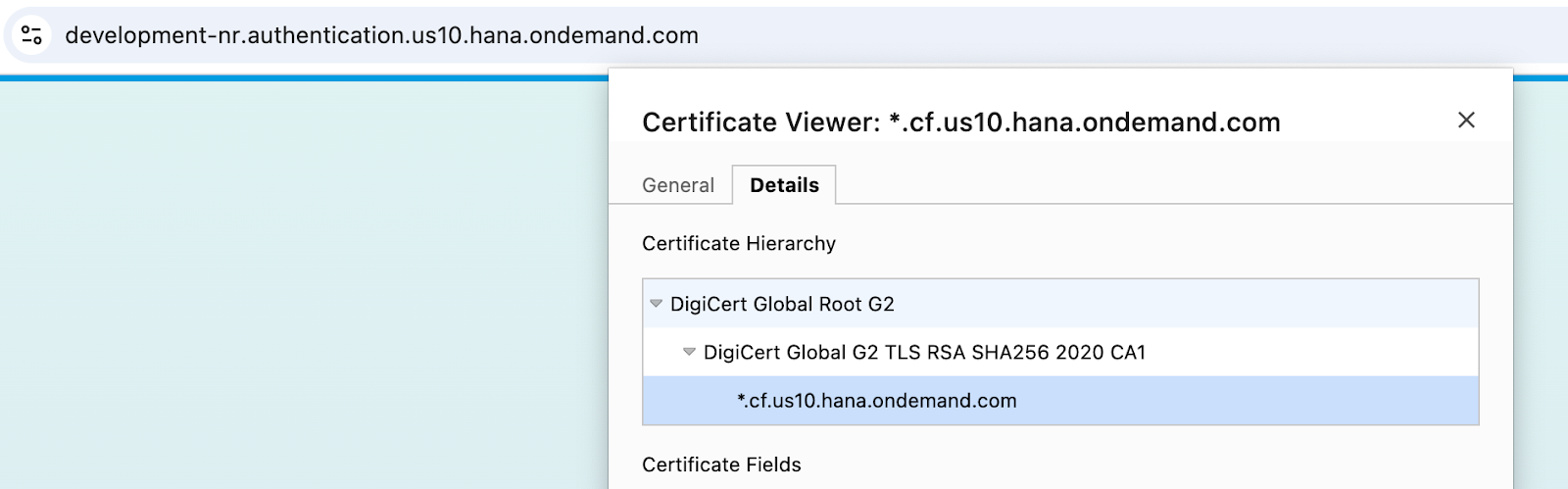

clientId,clientsecretytokenurldel Service Key descargado.Vaya a

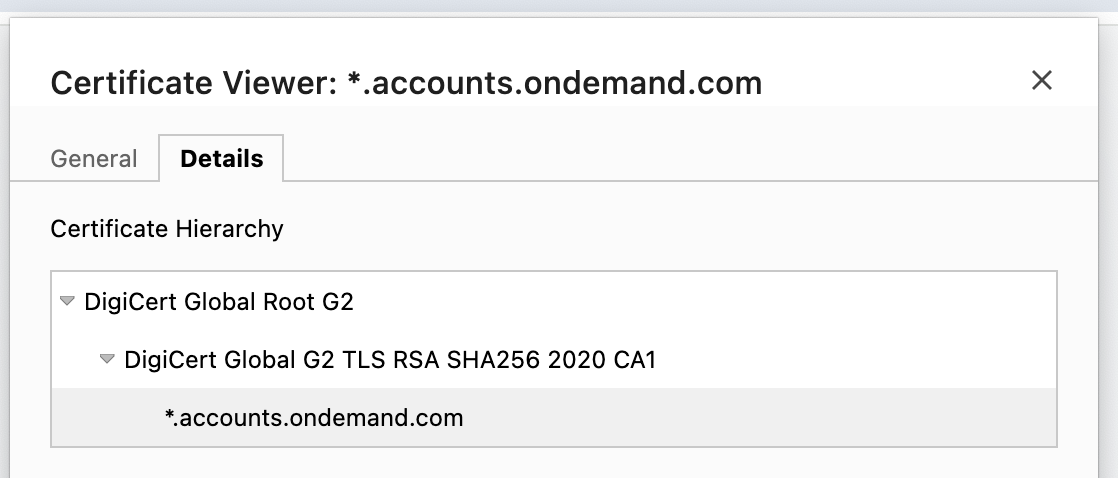

tokenurlen un navegador web y descargue los certificados necesarios (Digicert root, global y SAP on demand).

Emplee la transacción

STRUSTpara cargar los tres certificados uno por uno y luego seleccione Add to Certificate List.Seleccione Save.

Use la transacción

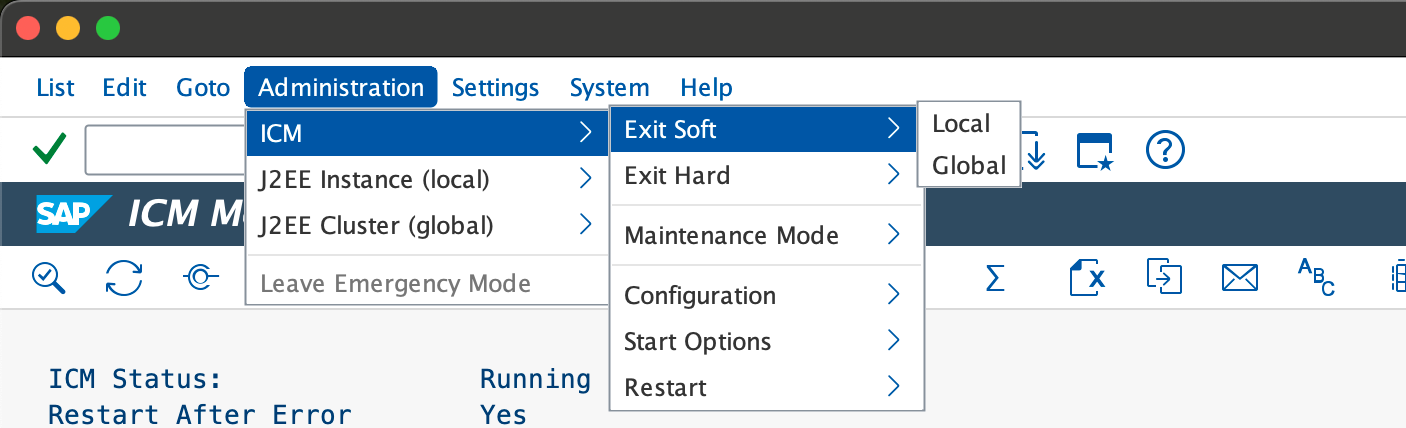

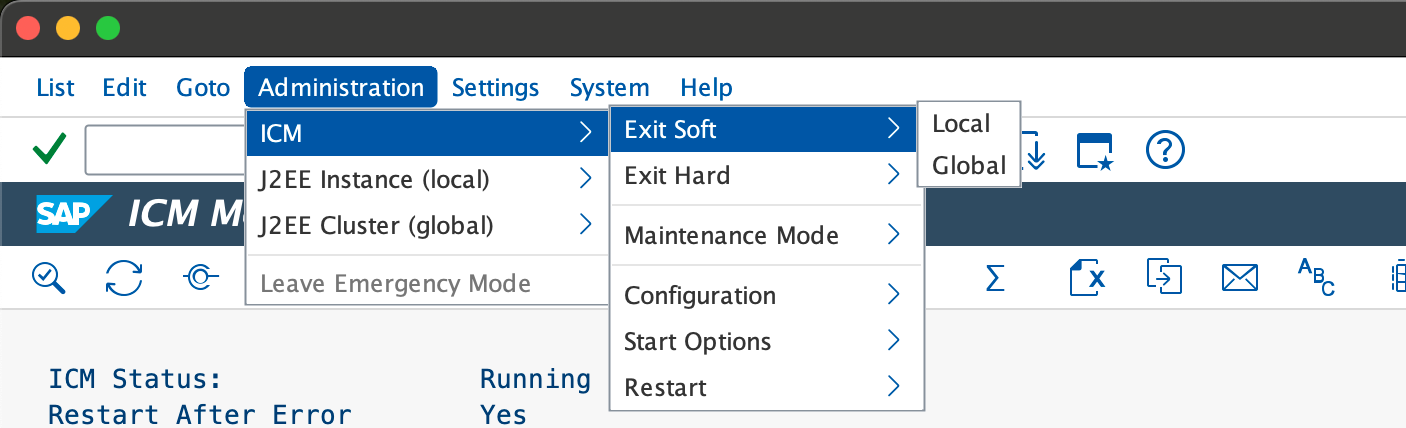

SMICMy vaya a Administration > ICM > Exit Soft > Global para reiniciar todos los ICM processes.

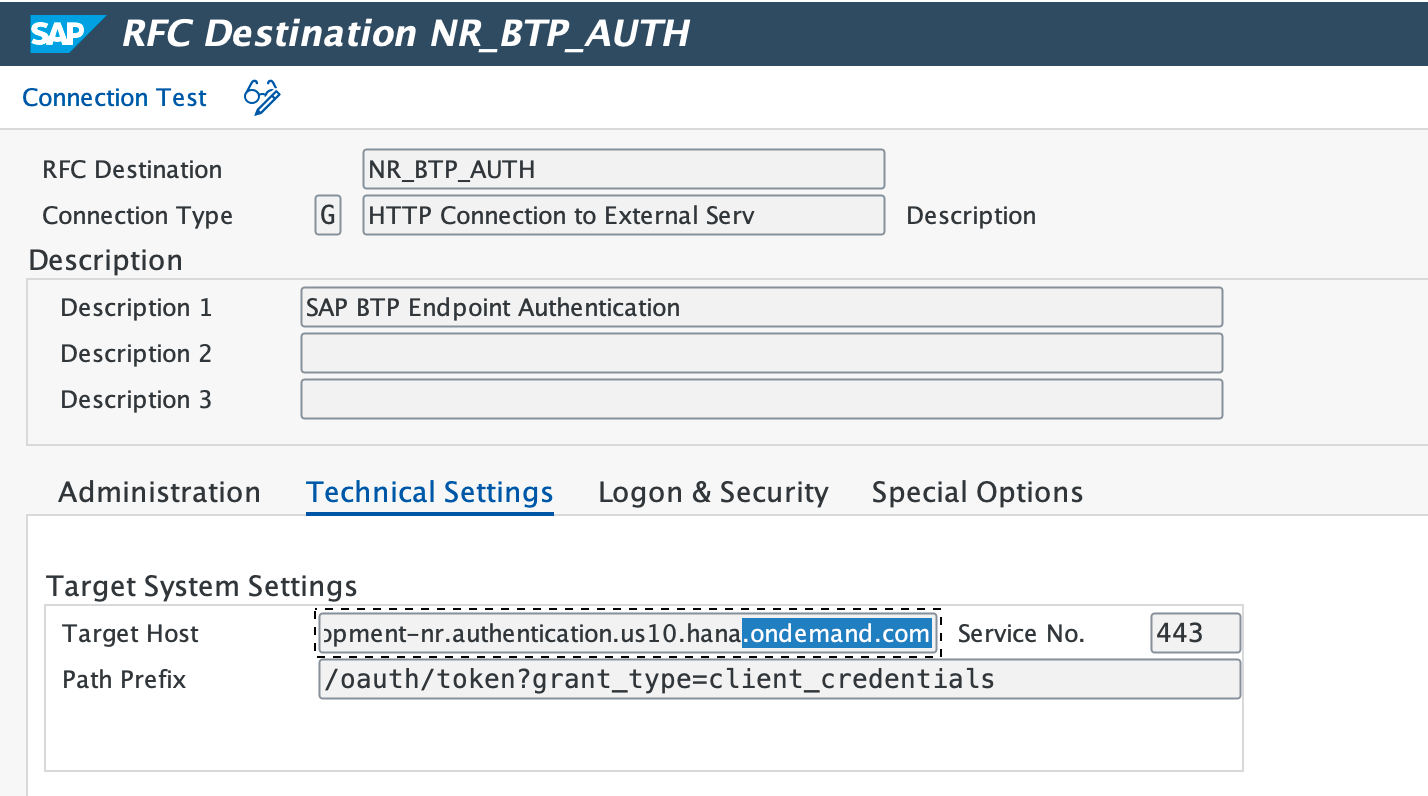

Emplee la transacción

SM59para crear un nuevo RFC connection en HTTP Connections to External Server.Divida el tokenurl en el host y el prefijo de la ruta, luego agregue

?grant_type=client_credentialsal prefijo de la ruta.Establezca Service No. en

443.

En la pestaña Login & Security, seleccione Basic Authentication e ingrese

clientIdyclientsecretcomo nombre de usuario y contraseña.Establezca el estado de Secure Protocol en Active y almacene la configuración.

Seleccione Connection Test.

Tenga en cuenta

clientId,clientsecretyurldel Service Key descargado.Vaya a url en un navegador web y descargue los certificados Digicert root, global y SAP on demand.

Emplee la transacción

STRUSTpara cargar los tres certificados uno por uno y luego seleccione Add to Certificate List.Seleccione Save.

Use la transacción

SMICMy vaya a Administration > ICM > Exit Soft > Global para reiniciar todos los ICM processes.

Emplee la transacción

SM59para crear un nuevo RFC connection.Ingrese el url como Target host y establezca Service No. en

443. Establecer Path Prefix en/oauth/token?grant_type=client_credentials.

En la pestaña Login & Security, seleccione Basic Authentication e ingrese

clientIdyclientsecretcomo nombre de usuario y contraseña.Establezca el estado de Secure Protocol en Active y almacene la configuración.

Seleccione Connection Test.

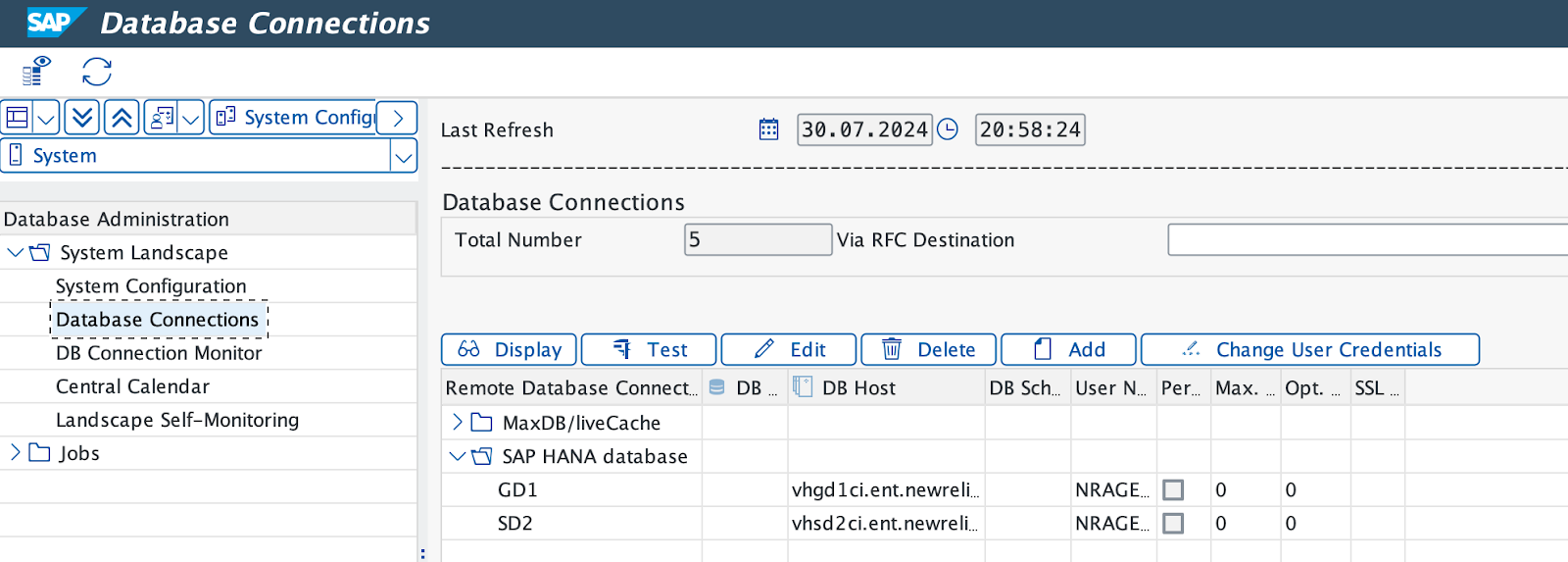

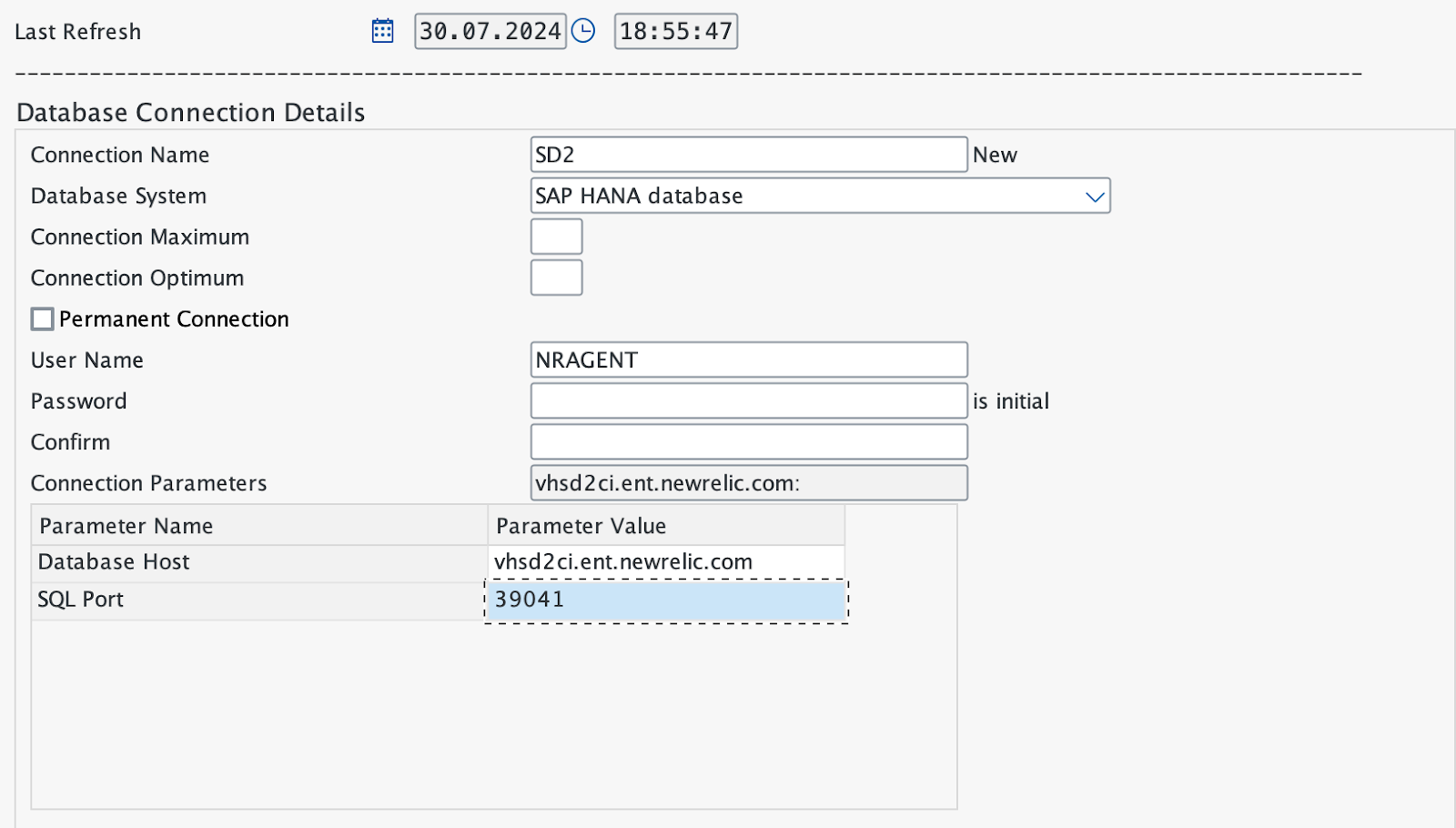

Crear una conexión a la base de datos

Use la transacción DBACOCKPIT para definir el HANA Database connections remoto.

Haga doble clic en Database Connections y seleccione Add.

Ingrese un Connection Name (preferiblemente el mismo que el SAP system ID).

Seleccione HANA Database como Database System.

Ingrese Database user ID (por ejemplo,

NRAGENT) y la contraseña.Ingrese Database Host y SQL Port.

Seleccione Save y luego seleccione Test para verificar la conexión.

- Expected result: la prueba de conexión muestra un estado exitoso.